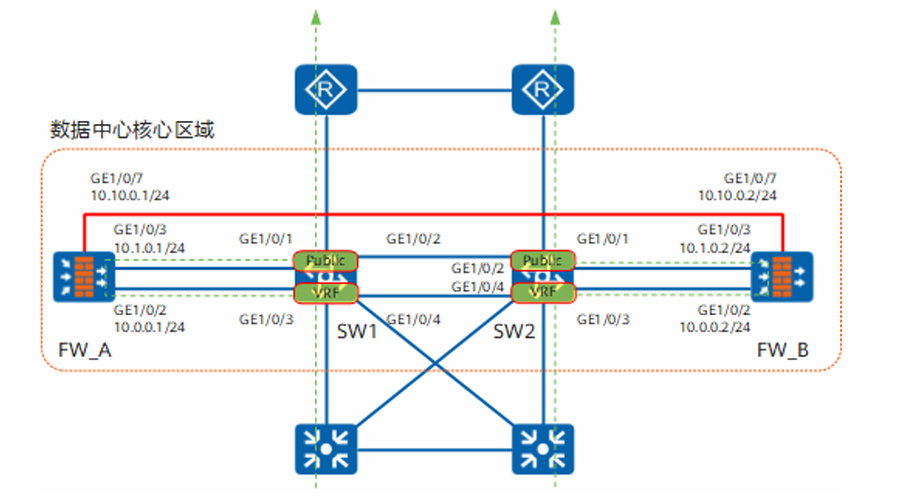

一、需求分析

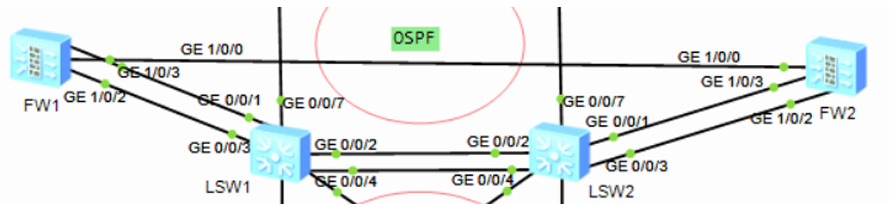

1.拓扑图

2.需求

- sw3

正常情况 SW1---FW1---SW1---R5 故障情况 SW2---FW2---FW2---R6 - sw4

正常情况 SW2---FW2---FW2---R6 故障情况 SW1---FW1---SW1---R5

整个交换网络实现负载分担

3.核心配置思路

- 需要在核心设备上配置 VRF 功能(VRF 虚拟路由转发 ---> 虚拟设备 ---> 将设备从一台虚拟为多个完全相互隔离的设备,这多个设备之 间互不干扰,路由相互隔离,接口相互独立)

二、具体配置

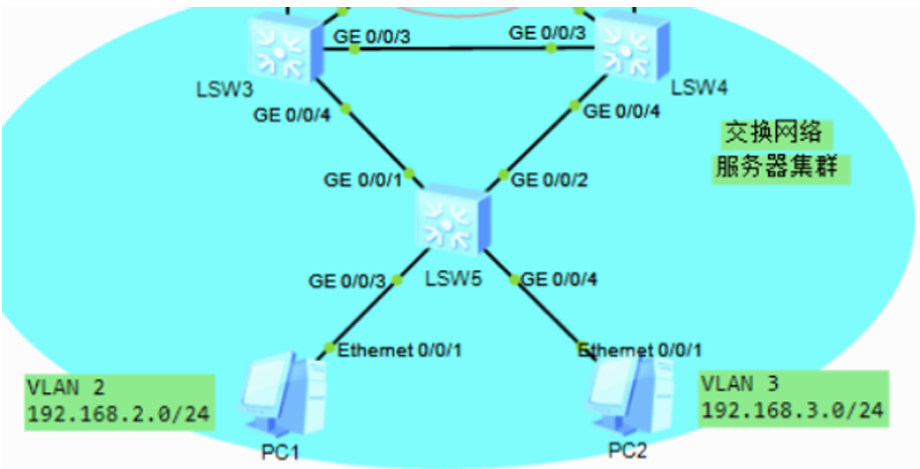

1.二层交换配置(传统 MSTP+VRRP 架构)

SW3为VLAN 2主网关,VLAN 3的备网关

SW4为VLAN 3主网关,VLAN 2的备网关

运行MSTP

实例1 --- VLAN 2

实例2 --- VLAN 3SW3

创建 VLAN 2 3 ,修改链路类型,配置生成树,配置 vrrp

[sw3]vlan batch 2 3 # 一次性创建 VLAN 2 和 VLAN 3,用于不同业务或网络隔离

[sw3]int g 0/0/3 # 进入 GigabitEthernet0/0/3 接口视图

[sw3-GigabitEthernet0/0/3]port link-type trunk # 将接口设置为 Trunk 模式,可同时传多个 VLAN 数据

[sw3-GigabitEthernet0/0/3]port trunk allow-pass vlan 2 3 # 允许 VLAN 2 和 VLAN 3 的数据通过此接口

[sw3-GigabitEthernet0/0/3]int g 0/0/4 # 进入 GigabitEthernet0/0/4 接口视图

[sw3-GigabitEthernet0/0/4]port link-type trunk # 将接口设置为 Trunk 模式

[sw3-GigabitEthernet0/0/4]port trunk allow-pass vlan 2 3 # 允许 VLAN 2 和 VLAN 3 的数据通过此接口

[sw3-GigabitEthernet0/0/4]q # 退出当前接口视图

[sw3]stp region-configuration # 进入 MSTP 区域配置模式

[sw3-mst-region]region-name aa # 设置 MSTP 区域名称为 "aa"(同区域需一致)

[sw3-mst-region]instance 1 vlan 2 # 将 VLAN 2 映射到 MSTP 实例 1

[sw3-mst-region]instance 2 vlan 3 # 将 VLAN 3 映射到 MSTP 实例 2

[sw3-mst-region]active region-configuration # 激活 MSTP 区域配置

[sw3]stp instance 1 root primary # 将本交换机设为 MSTP 实例 1 的根桥

[sw3]stp instance 2 root secondary # 将本交换机设为 MSTP 实例 2 的备份根桥

[sw3]interface Vlanif 2 # 进入 VLAN 2 三层接口视图

[sw3-Vlanif2]ip address 192.168.2.1 24 # 为 VLAN 2 接口分配 IP 地址 192.168.2.1/24

[sw3-Vlanif2]vrrp vrid 1 virtual-ip 192.168.2.254 # 配置 VRRP 虚拟路由器 ID 1,虚拟 IP 为 192.168.2.254

[sw3-Vlanif2]vrrp vrid 1 priority 120 # 设置 VRRP 优先级为 120(越高越优先)

[sw3-Vlanif2]vrrp vrid 1 preempt-mode timer delay 20 # 启用抢占模式,延迟 20 秒后生效

[sw3-Vlanif2]vrrp vrid 1 track interface GigabitEthernet 0/0/1 reduced 15 # 监控 GE0/0/1 接口状态,若down则VRRP优先级降低15

[sw3-Vlanif2]vrrp vrid 1 track interface GigabitEthernet 0/0/2 reduced 15 # 监控 GE0/0/2 接口状态,若down则VRRP优先级降低15

[sw3]interface Vlanif 3 # 进入 VLAN 3 三层接口视图

[sw3-Vlanif3]ip address 192.168.3.1 24 # 为 VLAN 3 接口分配 IP 地址 192.168.3.1/24

[sw3-Vlanif3]vrrp vrid 1 virtual-ip 192.168.3.254 # 配置 VRRP 虚拟路由器 ID 1,虚拟 IP 为 192.168.3.254SW4

此时 SW4 需要配置 VLAN 2 和 VLAN 3 的 Trunk 互通、MSTP 主备根桥划分,以及在 VLAN 2/3 上部署 VRRP 实现网关冗余并结合链路检测保障可靠性。

[sw4]vlan batch 2 3 # 一次性创建 VLAN 2 和 VLAN 3

[sw4]int g 0/0/3 # 进入 GE0/0/3 接口视图

[sw4-GigabitEthernet0/0/3]po li t # 将接口设置为 Trunk 模式(port link-type trunk 的缩写)

[sw4-GigabitEthernet0/0/3]po t all v 2 3 # 允许 VLAN 2 和 VLAN 3 的数据通过此 Trunk 接口(port trunk allow-pass vlan 2 3)

[sw4-GigabitEthernet0/0/3]int g 0/0/4 # 进入 GE0/0/4 接口视图

[sw4-GigabitEthernet0/0/4]po li t # 将接口设置为 Trunk 模式

[sw4-GigabitEthernet0/0/4]po t all v 23 # 允许 VLAN 2 和 VLAN 3 的数据通过此 Trunk 接口(port trunk allow-pass vlan 2 3)

[sw4]stp region-configuration # 进入 MSTP 区域配置模式

[sw4-mst-region]region-name aa # 设置 MSTP 区域名称为 "aa"(同一区域的设备需一致)

[sw4-mst-region]instance 1 vlan 2 # 将 VLAN 2 映射到 MSTP 实例 1

[sw4-mst-region]instance 2 vlan 3 # 将 VLAN 3 映射到 MSTP 实例 2

[sw4-mst-region]active region-configuration # 激活 MSTP 区域配置

[sw4-mst-region]q # 退出 MSTP 配置视图

[sw4]stp instance 1 root secondary # 将本交换机设为 MSTP 实例 1 的备份根桥

[sw4]stp instance 2 root primary # 将本交换机设为 MSTP 实例 2 的根桥

[sw4]int Vlanif 2 # 进入 VLAN 2 三层接口视图

[sw4-Vlanif2]ip address 192.168.2.2 24 # 为 VLAN 2 接口分配 IP 地址 192.168.2.2/24

[sw4-Vlanif2]vrrp vrid 1 virtual-ip 192.168.2.254 # 配置 VRRP 虚拟路由器 ID 1,虚拟 IP 为 192.168.2.254

[sw4-Vlanif2]q # 退出 VLAN 2 接口视图

[sw4]interface Vlanif 3 # 进入 VLAN 3 三层接口视图

[sw4-Vlanif3]ip address 192.168.3.2 24 # 为 VLAN 3 接口分配 IP 地址 192.168.3.2/24

[sw4-Vlanif3]vrrp vrid 1 virtual-ip 192.168.3.254 # 配置 VRRP 虚拟路由器 ID 1,虚拟 IP 为 192.168.3.254

[sw4-Vlanif3]vrrp vrid 1 priority 120 # 设置 VRRP 优先级为 120(数值越高越优先)

[sw4-Vlanif3]vrrp vrid 1 preempt-mode timer delay 20 # 启用抢占模式,延迟 20 秒后生效

[sw4-Vlanif3]vrrp vrid 1 track interface GigabitEthernet 0/0/1 reduced 15 # 监控 GE0/0/1 状态,down 时优先级降低 15

[sw4-Vlanif3]vrrp vrid 1 track interface GigabitEthernet 0/0/2 reduced 15 # 监控 GE0/0/2 状态,down 时优先级降低 15SW5

此时 SW5 需要配置 VLAN 2 和 VLAN 3 的创建及接口划分,设置部分接口为 Access 模式,部分为 Trunk 模式,并配置 MSTP 区域和实例以实现生成树多实例管理。

[sw5]sys # 进入系统视图

[sw5]int g 0/0/3 # 进入 GigabitEthernet0/0/3 接口视图

[sw5-GigabitEthernet0/0/3]po li a # 将接口配置为 Access 模式

[sw5-GigabitEthernet0/0/3]po de v 2 # 将接口加入 VLAN 2

[sw5]vlan batch 2 3 # 批量创建 VLAN 2 和 VLAN 3

[sw5]int g 0/0/3 # 再次进入 GigabitEthernet0/0/3 接口视图

[sw5-GigabitEthernet0/0/3]po li a # 接口设为 Access 模式

[sw5-GigabitEthernet0/0/3]po de v 2 # 接口加入 VLAN 2

[sw5]int g 0/0/4 # 进入 GigabitEthernet0/0/4 接口视图

[sw5-GigabitEthernet0/0/4]po li a # 接口设为 Access 模式

[sw5-GigabitEthernet0/0/4]po de v 3 # 接口加入 VLAN 3

[sw5]int g 0/0/1 # 进入 GigabitEthernet0/0/1 接口视图

[sw5-GigabitEthernet0/0/1]po li t # 接口设为 Trunk 模式

[sw5-GigabitEthernet0/0/1]po t all v 2 # Trunk 允许 VLAN 2

[sw5]int g 0/0/2 # 进入 GigabitEthernet0/0/2 接口视图

[sw5-GigabitEthernet0/0/2]po li t # 接口设为 Trunk 模式

[sw5-GigabitEthernet0/0/2]po t all v 2 3 # Trunk 允许 VLAN 2 和 VLAN 3

[sw5]stp region-configuration # 进入 MSTP 区域配置模式

[sw5-mst-region]region-name aa # 设置 MSTP 区域名为 aa

[sw5-mst-region]instance 1 vlan 2 # 将 VLAN 2 分配到 MST 实例 1

[sw5-mst-region]instance 2 vlan 3 # 将 VLAN 3 分配到 MST 实例 2

[sw5-mst-region]active region-configuration # 激活 MSTP 区域配置2.汇聚层到核心路由配置

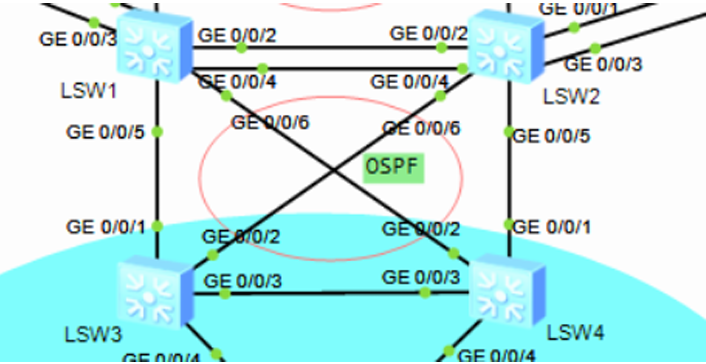

SW1-SW2:VLAN 102 --- 10.10.2.0/24

SW1-SW3:VLAN 103 --- 10.10.3.0/24

SW1-SW4:VLAN 104 --- 10.10.4.0/24

SW2-SW3:VLAN 203 --- 10.20.3.0/24

SW2-SW4:VLAN 204 --- 10.20.4.0/24SW3

此时 SW3 需要配置 VLAN 103 和 203 的接口划分与三层接口 IP 地址,关闭接口生成树协议,并启用 OSPF 路由协议进行对应网段的路由通告。

[sw3]vlan batch 103 203 # 批量创建 VLAN 103 和 VLAN 203

[sw3]int g 0/0/1 # 进入 GigabitEthernet0/0/1 接口视图

[sw3-GigabitEthernet0/0/1]po li a # 将接口设置为 Access 模式

[sw3-GigabitEthernet0/0/1]po de v 103 # 将接口加入 VLAN 103

[sw3-GigabitEthernet0/0/1]undo stp enable # 关闭接口的生成树协议

[sw3]int g 0/0/2 # 进入 GigabitEthernet0/0/2 接口视图

[sw3-GigabitEthernet0/0/2]po li a # 将接口设置为 Access 模式

[sw3-GigabitEthernet0/0/2]po de v 203 # 将接口加入 VLAN 203

[sw3-GigabitEthernet0/0/2]undo stp enable # 关闭接口的生成树协议

[sw3]int v 103 # 进入 VLAN 103 三层接口视图

[sw3-Vlanif103]ip address 10.10.3.3 24 # 配置 VLAN 103 接口 IP 地址为 10.10.3.3/24

[sw3]int v 203 # 进入 VLAN 203 三层接口视图

[sw3-Vlanif203]ip address 10.20.3.3 24 # 配置 VLAN 203 接口 IP 地址为 10.20.3.3/24

[sw3]ospf 1 router-id 3.3.3.3 # 配置 OSPF 路由器 ID 为 3.3.3.3

[sw3-ospf-1-area-0.0.0.0]network 10.10.3.3 0.0.0.0 # 在 OSPF 区域 0 宣告主机 10.10.3.3

[sw3-ospf-1-area-0.0.0.0]network 10.20.3.3 0.0.0.0 # 在 OSPF 区域 0 宣告主机 10.20.3.3SW4

此时 SW4 需要配置 VLAN 104 和 204 的访问接口及三层 VLANIF 接口 IP,关闭接口生成树协议,并启用 OSPF 路由通告对应网段。

[sw4]vlan batch 104 204 # 批量创建 VLAN 104 和 VLAN 204

[sw4]int g 0/0/1 # 进入接口 GigabitEthernet0/0/1

[sw4-GigabitEthernet0/0/1]po li a # 设置接口为 Access 模式

[sw4-GigabitEthernet0/0/1]po de v 204 # 将接口加入 VLAN 204

[sw4-GigabitEthernet0/0/1]undo stp enable # 关闭接口生成树协议

[sw4]int g 0/0/2 # 进入接口 GigabitEthernet0/0/2

[sw4-GigabitEthernet0/0/2]po li a # 设置接口为 Access 模式

[sw4-GigabitEthernet0/0/2]po de v 104 # 将接口加入 VLAN 104

[sw4-GigabitEthernet0/0/2]undo stp enable # 关闭接口生成树协议

[sw4]int v 104 # 进入 VLANIF 104 三层接口视图

[sw4-Vlanif104]ip address 10.10.4.4 24 # 配置 VLANIF 104 接口 IP 地址 10.10.4.4/24

[sw4]int v 204 # 进入 VLANIF 204 三层接口视图

[sw4-Vlanif204]ip address 10.20.4.4 24 # 配置 VLANIF 204 接口 IP 地址 10.20.4.4/24

[sw4]ospf 1 # 进入 OSPF 实例 1 视图

[sw4-ospf-1]router-id 4.4.4.4 # 配置 OSPF 路由器 ID 为 4.4.4.4

[sw4-ospf-1-area-0.0.0.0]network 10.10.4.4 0.0.0.0 # 在区域 0 宣告主机 10.10.4.4

[sw4-ospf-1-area-0.0.0.0]network 10.20.4.4 0.0.0.0 # 在区域 0 宣告主机 10.20.4.4[sw1]ospf 1 router-id 1.1.1.1 vpn-instance VRF # 配置OSPF进程1的路由器ID及绑定VRF实例

[sw1-ospf-1]area 0 # 进入OSPF区域0配置视图

[sw1-ospf-1-area-0.0.0.0]network 10.10.2.1 0.0.0.0 # 宣告接口10.10.2.1所在网络进入OSPF区域0

[sw1-ospf-1-area-0.0.0.0]network 10.10.3.1 0.0.0.0 # 宣告接口10.10.3.1所在网络进入OSPF区域0

[sw1-ospf-1-area-0.0.0.0]network 10.10.4.1 0.0.0.0 # 宣告接口10.10.4.1所在网络进入OSPF区域0SW1

因为SW1和SW2需要被分割为两台设备,分别与上下行链路设备连接,故需要先创建VRF空间

其中GE0/0/3---GE0/0/6接口属于该VRF空间

VRF空间配置

名称:VRF

RD:100:1

RT:100:1[sw1]ip vpn-instance VRF # 进入名为VRF的VPN实例视图

[sw1-vpn-instance-VRF]route # 进入路由配置模式

[sw1-vpn-instance-VRF]route-distinguisher 100:1 # 配置路由区分符RD为100:1,用于区分不同VPN路由

[sw1-vpn-instance-VRF-af-ipv4]vpn-target 100:1 # 配置VPN目标路由标签RT为100:1,实现VPN路由的[sw1]vlan batch 102 103 104 # 批量创建 VLAN 102、103、104

[sw1]int g 0/0/5 # 进入接口 GigabitEthernet0/0/5

[sw1-GigabitEthernet0/0/5]po li a # 配置接口端口为 access 模式

[sw1-GigabitEthernet0/0/5]po de v 103 # 配置接口端口 VLAN 为 103

[sw1-GigabitEthernet0/0/5]undo stp enable # 关闭接口上的 STP 功能

[sw1-GigabitEthernet0/0/6]int g 0/0/6 # 进入接口 GigabitEthernet0/0/6

[sw1-GigabitEthernet0/0/6]po li a # 配置接口端口为 access 模式

[sw1-GigabitEthernet0/0/6]po de v 104 # 配置接口端口 VLAN 为 104

[sw1-GigabitEthernet0/0/6]undo stp enable # 关闭接口上的 STP 功能

[sw1-GigabitEthernet0/0/4]int g 0/0/4 # 进入接口 GigabitEthernet0/0/4

[sw1-GigabitEthernet0/0/4]po li t # 配置接口端口为 Trunk 模式

[sw1-GigabitEthernet0/0/4]po t all v 102 #配置接口VLAN为102

[sw1-GigabitEthernet0/0/4]undo port trunk allow-pass vlan 1 #取消该接口的VLAN1

[sw1]int v 102 # 进入接口Vlanif102

[sw1-Vlanif102]ip binding vpn-instance VRF #将该接口绑定到名称为VRF的VPN空间

[sw1-Vlanif102]ip address 10.10.2.1 24 # 配置接口IP地址为10.10.2.1/24

[sw1]int v 103 # 进入接口Vlanif103

[sw1-Vlanif103]ip binding vpn-instance VRF #将该接口绑定到名称为VRF的VPN空间

[sw1-Vlanif103]ip address 10.10.3.1 24 # 配置接口IP地址为10.10.3.1/24

[sw1]int v 104 # 进入接口Vlanif104

[sw1-Vlanif104]ip binding vpn-instance VRF #将该接口绑定到名称为VRF的VPN空间

[sw1-Vlanif104]ip address 10.10.4.1 24 # 配置接口IP地址为10.10.4.1/24

[sw1-Vlanif104]q # 退出接口视图SW2

(此配置由SW1 "display this" 复制而来)

ip vpn-instance VRF

ipv4-family

route-distinguisher 100:1

vpn-target 100:1 export-extcommunity

vpn-target 100:1 import-extcommunity[sw2]vlan batch 102 203 204 # 批量创建 VLAN 102、203、204

[sw2]int g 0/0/5 # 进入接口 GigabitEthernet0/0/5

[sw2-GigabitEthernet0/0/5]po li a # 配置接口端口为 access 模式

[sw2-GigabitEthernet0/0/5]po de v 204 # 配置接口端口 VLAN 为 204

[sw2-GigabitEthernet0/0/5]q # 退出接口视图

[sw2]int g 0/0/6 # 进入接口 GigabitEthernet0/0/6

[sw2-GigabitEthernet0/0/6]po li a # 配置接口端口为 access 模式

[sw2-GigabitEthernet0/0/6]po de v 203 # 配置接口端口 VLAN 为 203

[sw2-GigabitEthernet0/0/6]undo stp enable # 关闭接口上的 STP 功能

[sw2]int g 0/0/4 # 进入接口 GigabitEthernet0/0/4

[sw2-GigabitEthernet0/0/6]po li t # 配置接口端口为 Trunk 模式

[sw2-GigabitEthernet0/0/4]po t all v 102 # 允许 VLAN 102

[sw2-GigabitEthernet0/0/4]undo po t all v 1 # 取消允许 VLAN 1

[sw2-GigabitEthernet0/0/4]undo stp enable # 关闭接口上的 STP 功能[sw2]int v 102 # 进入接口 Vlanif102

[sw2-Vlanif102]ip binding vpn-instance VRF # 绑定接口到 VRF 实例,清除原有IPv4/IPv6配置

[sw2-Vlanif102]ip address 10.10.2.2 24 # 配置接口IP地址为 10.10.2.2/24

[sw2-Vlanif102]q # 退出接口视图

[sw2]int v 203 # 进入接口 Vlanif203

[sw2-Vlanif203]ip binding vpn-instance VRF # 绑定接口到 VRF 实例,清除原有IPv4/IPv6配置

[sw2-Vlanif203]ip address 10.20.3.2 24 # 配置接口IP地址为 10.20.3.2/24

[sw2-Vlanif203]q # 退出接口视图

[sw2]int Vlanif 204 # 进入接口 Vlanif204

[sw2-Vlanif204]ip binding vpn-instance VRF # 绑定接口到 VRF 实例,清除原有IPv4/IPv6配置

[sw2-Vlanif204]ip address 10.20.4.2 24 # 配置接口IP地址为 10.20.4.2/24

[sw2-Vlanif204]q # 退出接口视图[sw2]ospf 1 router-id 2.2.2.2 vpn-instance VRF # 配置OSPF进程1的路由器ID及绑定VRF实例

[sw2-ospf-1]area 0 # 进入OSPF区域0配置视图

[sw2-ospf-1-area-0.0.0.0]network 10.10.2.2 0.0.0.0 # 宣告接口10.10.2.2所在网络进入OSPF区域0

[sw2-ospf-1-area-0.0.0.0]network 10.10.3.2 0.0.0.0 # 宣告接口10.10.3.2所在网络进入OSPF区域0

[sw2-ospf-1-area-0.0.0.0]network 10.10.4.2 0.0.0.0 # 宣告接口10.10.4.2所在网络进入OSPF区域0配置优化

SW1:

去往192.168.2.0/24,发送给SW3,备份为SW4

去往192.168.3.0/24,发送给SW4,备份为SW3

SW2:

去往192.168.2.0/24,发送给SW3,备份为SW4

去往192.168.3.0/24,发送给SW4,备份为SW3

--------------针对上述要求共同操作-------------

操作:

在SW3上重发布路由信息时

将192.168.3.0/24路由的开销改大,192.168.2.0/24不变,其他直连路由不引入

[sw3]ip ip-prefix aa permit 192.168.3.0 24

[sw3]ip ip-prefix bb permit 192.168.2.0 24

[sw3]route-policy aa permit node 10

[sw3-route-policy]if-match ip-prefix aa

[sw3-route-policy]apply cost 5

[sw3]route-policy aa permit node 20

[sw3-route-policy]if-match ip-prefix bb

[sw3]ospf 1

[sw3-ospf-1]import-route direct route-policy aa

在SW4上重发布路由信息时

将192.168.2.0/24路由的开销改大,192.168.3.0/24不变,其他直连路由不引入

SW3:

主要流量发送给SW1,备份发送给SW2

操作:[sw3-Vlanif203]ospf cost 5

SW4:

主要流量发送给SW2,备份发送给SW1

操作:[sw4-Vlanif104]ospf cost 53.VRF 交换机与防火墙的路由交互

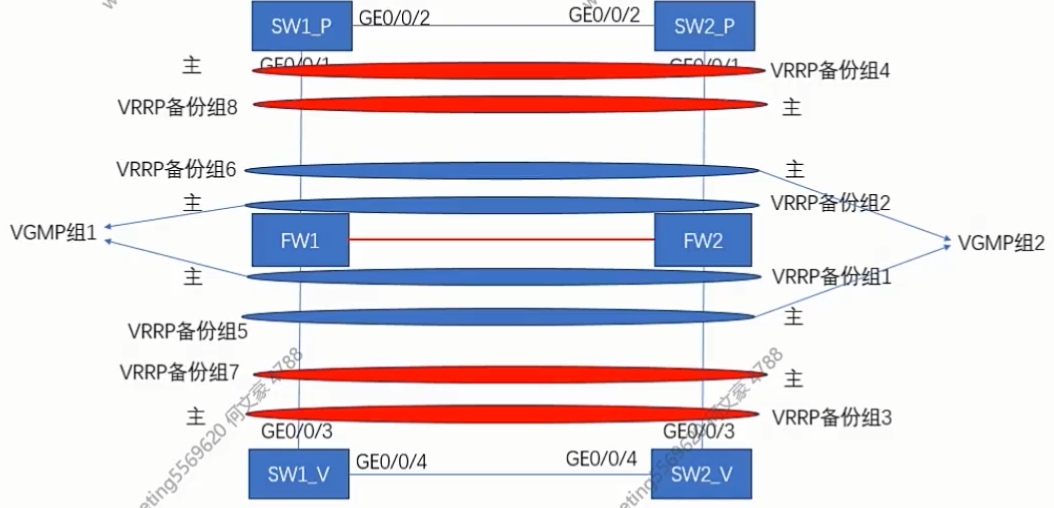

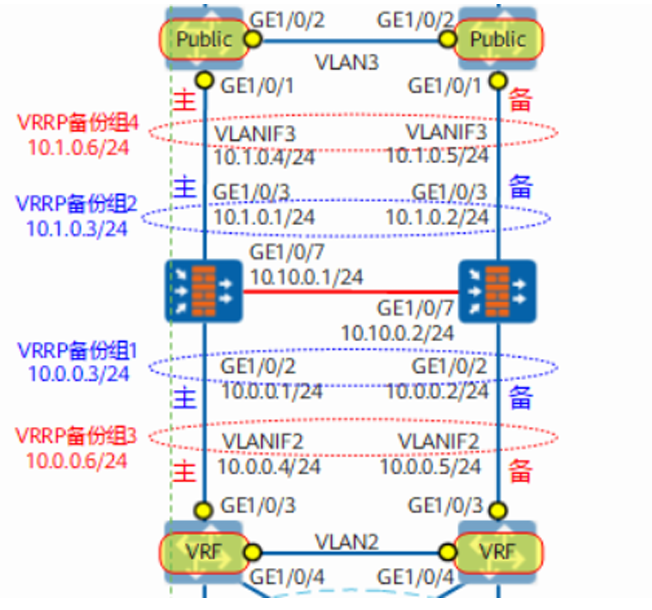

想要实现上图效果,需要让两台防火墙和虚拟出来的 VRF 交换机的数据转发路径属于同一个广播 域,即使用相同的 VLAN 和网段信息。

VRRP 规划

VRRP备份组1 --- VRRP备份组5

VRRP备份组2 --- VRRP备份组6

VRRP备份组3 --- VRRP备份组7

VRRP备份组4 --- VRRP备份组8VRRP备份组1:VRF使用,SW1为Master,SW2为Backup

VLAN 401 --- 10.40.1.0/24

SW1:10.40.1.1/24

SW2:10.40.1.2/24

虚拟IP:10.40.1.100

VRRP备份组2:VRF使用,SW2为Master,SW1为Backup

VLAN 402 --- 10.40.2.0/24

SW1:10.40.2.1/24

SW2:10.40.2.2/24

虚拟IP:10.40.2.100

VRRP备份组3:Public使用,SW1为Master,SW2为Backup

VLAN 403 --- 10.40.3.0/24

SW1:10.40.3.1/24

SW2:10.40.3.2/24

虚拟IP:10.40.3.100

VRRP备份组4:Public使用,SW2为Master,SW1为Backup

VLAN 404 --- 10.40.4.0/24

SW1:10.40.4.1/24

SW2:10.40.4.2/24

虚拟IP:10.40.4.100

VRRP备份组5:防火墙使用,FW1为Master,FW2为Backup

VLAN 401 --- 10.40.1.0/24

SW1:10.40.1.10/24

SW2:10.40.1.20/24

虚拟IP:10.40.1.200

VRRP备份组6:防火墙使用,FW2为Master,FW1为Backup

VLAN 402 --- 10.40.2.0/24

SW1:10.40.2.10/24

SW2:10.40.2.20/24

虚拟IP:10.40.2.200

VRRP备份组7:防火墙使用,FW1为Master,FW2为Backup

VLAN 403 --- 10.40.3.0/24

SW1:10.40.3.10/24

SW2:10.40.3.20/24

虚拟IP:10.40.3.200

VRRP备份组8:防火墙使用,FW2为Master,FW1为Backup

VLAN 404 --- 10.40.4.0/24

SW1:10.40.4.10/24

SW2:10.40.4.20/24

虚拟IP:10.40.4.200SW1

[sw1]vlan batch 401 402 // 创建 VLAN 401 和 VLAN 402

[sw1]int g 0/0/32 // 进入 GigabitEthernet0/0/32 接口

[sw1]int g 0/0/3 // 进入 GigabitEthernet0/0/3 接口

[sw1-GigabitEthernet0/0/3]port link-type trunk // 设置接口为 Trunk 类型

[sw1-GigabitEthernet0/0/3]port trunk allow-pass vlan 401 402 // 允许 VLAN 401 和 402 通过

[sw1-GigabitEthernet0/0/4]port trunk allow-pass vlan 401 402 // 在 GE0/0/4 上允许 VLAN 401 和 402 通过

[sw1]int v 401 // 进入 VLANIF401 三层接口

[sw1-Vlanif401]ip binding vpn-instance VRF // 绑定到 VPN 实例 VRF

[sw1-Vlanif401]ip address 10.40.1.1 24 // 配置 VLANIF401 IP 地址

[sw1-Vlanif401]vrrp vrid 1 virtual-ip 10.40.1.100 // 配置 VRRP 虚拟 IP

[sw1-Vlanif401]vrrp vrid 1 priority 120 // 设置 VRRP 优先级为 120

[sw1-Vlanif401]vrrp vrid 1 preempt-mode timer delay 60 // 启用抢占并设置延时 60 秒

[sw1-Vlanif401]vrrp vrid 1 track interface GigabitEthernet 0/0/3 reduced 30 // 跟踪 GE0/0/3 降低优先级 30

[sw1]int v 402 // 进入 VLANIF402 三层接口

[sw1-Vlanif402]ip binding vpn-instance VRF // 绑定到 VPN 实例 VRF

[sw1-Vlanif402]ip address 10.40.2.1 24 // 配置 VLANIF402 IP 地址

[sw1-Vlanif402]vrrp vrid 2 virtual-ip 10.40.2.100 // 配置 VRRP 虚拟 IPSW2

[sw2]vlan batch 401 402 // 创建 VLAN 401 和 VLAN 402

[sw2-GigabitEthernet0/0/3]port link-type trunk // 将接口设置为 Trunk 类型

[sw2-GigabitEthernet0/0/3]port trunk allow-pass vlan 401 402 // 允许 VLAN 401 和 402 通过

[sw2-GigabitEthernet0/0/4]port trunk allow-pass vlan 401 402 // 在 GE0/0/4 接口允许 VLAN 401 和 402 通过

[sw2-Vlanif401]ip binding vpn-instance VRF // VLANIF401 绑定到 VPN 实例 VRF

[sw2-Vlanif401]ip address 10.40.1.2 24 // 配置 VLANIF401 接口 IP 地址和掩码

[sw2-Vlanif401]vrrp vrid 1 virtual-ip 10.40.1.100 // 配置 VLANIF401 的 VRRP 虚拟 IP

[sw2-Vlanif402]ip binding vpn-instance VRF // VLANIF402 绑定到 VPN 实例 VRF

[sw2-Vlanif402]ip address 10.40.2.2 24 // 配置 VLANIF402 接口 IP 地址和掩码)

[sw2-Vlanif402]vrrp vrid 2 virtual-ip 10.40.2.100 // 配置 VLANIF402 VRRP 虚拟 IP

[sw2-Vlanif402]vrrp vrid 2 priority 120 // 配置 VLANIF402 VRRP 优先级为 120

[sw2-Vlanif402]vrrp vrid 2 preempt-mode // 开启 VLANIF402 VRRP 抢占模式

[sw2-Vlanif402]vrrp vrid 2 preempt-mode timer delay 60 // 抢占模式延迟 60 秒

[sw2-Vlanif402]vrrp vrid 2 track interface GigabitEthernet 0/0/3 reduced 30 // 监控 GE0/0/3 链路,降优先级 30FW1

防火墙心跳口

GE1/0/0 --- 10.10.10.0/30[FW1-GigabitEthernet1/0/3.404]vlan-type dot1q 404 // 配置子接口 VLAN 类型为 dot1q,VLAN ID 404

[FW1]firewall zone trust // 进入防火墙信任区域配置

[FW1-zone-trust]add int g 1/0/2.401 // 将接口 GE1/0/2.401 加入 trust 区域

[FW1-zone-trust]add int g 1/0/2.402 // 将接口 GE1/0/2.402 加入 trust 区域

[FW1]firewall zone untrust // 进入防火墙非信任区域配置

[FW1-zone-untrust]add int g 1/0/3.403 // 将接口 GE1/0/3.403 加入 untrust 区域

[FW1-zone-untrust]add int g 1/0/3.404 // 将接口 GE1/0/3.404 加入 untrust 区域

[FW1]firewall zone dmz // 进入防火墙 DMZ 区域配置

[FW1-zone-dmz]add int g 1/0/0 // 将接口 GE1/0/0 加入 DMZ 区域

[FW1]int g 1/0/2.401 // 进入接口 GE1/0/2.401

[FW1-GigabitEthernet1/0/2.401]vrrp vrid 5 virtual-ip 10.40.1.200 active // 配置 VRRP 组 5,虚拟 IP 10.40.1.200,状态为主

[FW1]int g 1/0/2.402 // 进入接口 GE1/0/2.402

[FW1-GigabitEthernet1/0/2.402]vrrp vrid 6 virtual-ip 10.40.2.200 standby // 配置 VRRP 组 6,虚拟 IP 10.40.2.200,状态为备

[FW1]int g 1/0/3.403 // 进入接口 GE1/0/3.403

[FW1-GigabitEthernet1/0/3.403]vrrp vrid 7 virtual-ip 10.40.3.200 active // 配置 VRRP 组 7,虚拟 IP 10.40.3.200,状态为主

[FW1]int g 1/0/3.404 // 进入接口 GE1/0/3.404

[FW1-GigabitEthernet1/0/3.404]vrrp vrid 8 virtual-ip 10.40.4.200 standby // 配置 VRRP 组 8,虚拟 IP 10.40.4.200,状态为备

[FW1]hrp interface GigabitEthernet 1/0/0 remote 10.10.10.2 // 配置 HRP 同步接口 GE1/0/0 对端 IP 为 10.10.10.2

[FW1]hrp enable // 启用 HRP 双机热备

[FW1]ip route-static 192.168.0.0 16 10.40.1.100 // 配置到 192.168.0.0/16 网段的静态路由,下一跳 10.40.1.100

[FW1]ip route-static 192.168.0.0 16 10.40.2.100 preference 70 // 配置到 192.168.0.0/16 网段的备份静态路由,下一跳 10.40.2.100,优先级 70

[FW1]ip route-static 0.0.0.0 0 10.40.3.100 // 配置默认路由,下一跳 10.40.3.100

[FW1]ip route-static 0.0.0.0 0 10.40.4.100 preference 70 // 配置默认路由备份,下一跳 10.40.4.100,优先级 70

HRP_M[FW1]hrp mirror session enable //开启防火墙会话同步功能FW2

[FW2-GigabitEthernet1/0/2.401]vlan-type dot1q 401 // 配置子接口 VLAN Tag 为 401

[FW2-GigabitEthernet1/0/2.402]ip address 10.40.2.20 24 // 配置子接口 IP 地址 10.40.2.20/24

[FW2-GigabitEthernet1/0/2.402]vlan-type dot1q 402 // 配置子接口 VLAN Tag 为 402

[FW2-GigabitEthernet1/0/3.403]ip address 10.40.3.20 24 // 配置子接口 IP 地址 10.40.3.20/24

[FW2-GigabitEthernet1/0/3.403]vlan-type dot1q 403 // 配置子接口 VLAN Tag 为 403

[FW2-GigabitEthernet1/0/3.404]ip address 10.40.4.20 24 // 配置子接口 IP 地址 10.40.4.20/24

[FW2-GigabitEthernet1/0/3.404]vlan-type dot1q 404 // 配置子接口 VLAN Tag 为 404

[FW2-zone-trust]add int g 1/0/2.401 // 将接口 GE1/0/2.401 加入 trust 安全域

[FW2-zone-trust]add int g 1/0/2.402 // 将接口 GE1/0/2.402 加入 trust 安全域

[FW2-zone-untrust]add int g 1/0/3.403 // 将接口 GE1/0/3.403 加入 untrust 安全域

[FW2-zone-untrust]add int g 1/0/3.404 // 将接口 GE1/0/3.404 加入 untrust 安全域

[FW2-zone-dmz]add int g 1/0/0 // 将接口 GE1/0/0 加入 dmz 安全域

[FW2-GigabitEthernet1/0/2.401]vrrp vrid 5 virtual-ip 10.40.1.200 standby // 配置 VRRP 虚拟 IP 为 10.40.1.200,备份模式

[FW2-GigabitEthernet1/0/2.402]vrrp vrid 6 virtual-ip 10.40.2.200 active // 配置 VRRP 虚拟 IP 为 10.40.2.200,主模式

[FW2-GigabitEthernet1/0/3.403]vrrp vrid 7 virtual-ip 10.40.3.200 standby // 配置 VRRP ID 7 虚拟 IP 为 10.40.3.200,备份模式

[FW2-GigabitEthernet1/0/3.404]vrrp vrid 8 virtual-ip 10.40.4.200 active // 配置 VRRP ID 8 虚拟 IP 为 10.40.4.200,主模式

[FW2]hrp interface GigabitEthernet 1/0/0 remote 10.10.10.1 // 配置 HRP 同步口 GE1/0/0 对端 IP 为 10.10.10.1

[FW2]hrp enable // 开启 HRP 双机热备功能

HRP_S[FW2]ip route-static 0.0.0.0 0 10.40.4.100 // 配置默认静态路由,下一跳为10.40.4.100,优先级默认

HRP_S[FW2]ip route-static 0.0.0.0 0 10.40.3.100 preference 70 // 配置默认静态路由,下一跳为10.40.3.100,路由优先级为70

HRP_S[FW2]ip route-static 192.168.0.0 255.255.0.0 10.40.2.100 // 配置到网段192.168.0.0/16的静态路由,下一跳为10.40.2.100,优先级为默认

HRP_S[FW2]ip route-static 192.168.0.0 255.255.0.0 10.40.1.100 preference 70 // 配置到网段192.168.0.0/16的静态路由,下一跳为10.40.1.100,路由优先级为70

SW3

[sw2-Vlanif402]undo vrrp vrid 2 virtual-ip 10.40.2.200FW1 安全策略配置

HRP_M[FW1]security-policy // 进入安全策略配置视图

HRP_M[FW1-policy-security]rule name t_to_u // 创建或进入名为 t_to_u 的策略规则

HRP_M[FW1-policy-security-rule-t_to_u]source-zone trust // 源安全区域为 trust

HRP_M[FW1-policy-security-rule-t_to_u]destination-zone untrust // 目的安全区域为 untrust

HRP_M[FW1-policy-security-rule-t_to_u]source-address 192.168.0.0 16 // 源地址为 192.168.0.0/16

HRP_M[FW1-policy-security-rule-t_to_u]action permit // 动作为允许(放行)SW1

[sw1]vlan batch 403 404 // 批量创建 VLAN 403 和 VLAN 404

[sw1]int GigabitEthernet 0/0/1 // 进入接口 GigabitEthernet 0/0/1

[sw1-GigabitEthernet0/0/1]port link-type trunk // 设置链路类型为 Trunk

[sw1-GigabitEthernet0/0/1]port trunk allow-pass vlan 403 404 // Trunk 允许通过 VLAN 403 和 404

[sw1]int GigabitEthernet 0/0/2 // 进入接口 GigabitEthernet 0/0/2

[sw1-GigabitEthernet0/0/2]port link-type trunk // 设置链路类型为 Trunk

[sw1-GigabitEthernet0/0/2]port trunk allow-pass vlan 403 404 // Trunk 允许通过 VLAN 403 和 404

[sw1]int Vlanif403 // 进入 VLAN 403 三层接口

[sw1-Vlanif403]ip address 10.40.3.1 255.255.255.0 // 配置 VLAN 403 IP 地址

[sw1-Vlanif403]vrrp vrid 3 virtual-ip 10.40.3.100 // 配置 VRRP 虚拟 IP 地址

[sw1-Vlanif403]vrrp vrid 3 priority 120 // 设置 VRRP 优先级为 120

[sw1-Vlanif403]vrrp vrid 3 preempt-mode timer delay 20 // 启用抢占模式,延迟 20 秒

[sw1-Vlanif403]vrrp vrid 3 track interface GigabitEthernet 0/0/1 reduced 30 // 监控 GE0/0/1 接口,失败时优先级降低 30

[sw1]int Vlanif404 // 进入 VLAN 404 三层接口

[sw1-Vlanif404]ip address 10.40.4.1 255.255.255.0 // 配置 VLAN 404 IP 地址

[sw1-Vlanif404]vrrp vrid 4 virtual-ip 10.40.4.100 // 配置 VRRP 虚拟 IP 地址SW2

[sw2]vlan batch 403 404 // 批量创建 VLAN 403 和 VLAN 404

[sw2-GigabitEthernet0/0/1]port link-type trunk // 设置 GE0/0/1 为 Trunk 模式

[sw2-GigabitEthernet0/0/1]port trunk allow-pass vlan 403 404 // 允许 VLAN 403 和 404 通过

[sw2-GigabitEthernet0/0/2]port link-type trunk // 设置 GE0/0/2 为 Trunk 模式

[sw2-GigabitEthernet0/0/2]port trunk allow-pass vlan 403 404 // 允许 VLAN 403 和 404 通过

[sw2-Vlanif403]ip address 10.40.3.2 24 // 配置 VLAN 403 三层接口 IP 地址

[sw2-Vlanif403]vrrp vrid 3 virtual-ip 10.40.3.100 // 配置 VRRP 虚拟 IP 地址

[sw2-Vlanif404]ip address 10.40.4.2 24 // 配置 VLAN 404 三层接口 IP 地址

[sw2-Vlanif404]vrrp vrid 4 virtual-ip 10.40.4.100 // 配置 VRRP 虚拟 IP 地址

[sw2-Vlanif404]vrrp vrid 4 priority 120 // 设置 VRRP 优先级为 120

[sw2-Vlanif404]vrrp vrid 4 preempt-mode timer delay 20 // 启用抢占模式并延迟 20 秒

[sw2-Vlanif404]vrrp vrid 4 track interface GigabitEthernet 0/0/1 reduced 30 // 监控 GE0/0/1,失败时优先级降低 30SW1

[sw1]ip route-static vpn-instance VRF 0.0.0.0 0 10.40.1.200 // 配置默认静态路由,下一跳为10.40.1.200,所属VPN实例为VRF

[sw1]ip route-static vpn-instance VRF 0.0.0.0 0 10.40.2.200 preference 70 // 配置备用默认静态路由,下一跳为10.40.2.200,优先级70,所属VPN实例为VRF

[sw1]ip route-static 192.168.0.0 16 10.40.3.200

[sw1]ip route-static 192.168.0.0 16 10.40.4.200 preference 70SW2

[sw2]ip route-static vpn-instance VRF 0.0.0.0 0 10.40.2.200 // 配置默认静态路由,下一跳为10.40.2.200,所属VPN实例为VRF

[sw2]ip route-static vpn-instance VRF 0.0.0.0 0 10.40.1.200 preference 70 // 配置备用默认静态路由,下一跳为10.40.1.200,优先级70,所属VPN实例为VRF

[sw2]ip route-static 192.168.0.0 16 10.40.3.200 preference 70

[sw2]ip route-static 192.168.0.0 16 10.40.4.200FW1 激活防火墙物理接口

HRP_M[FW1]int g 1/0/2 (+B)

HRP_M[FW1-GigabitEthernet1/0/2]ip add 1.1.1.1 24

HRP_M[FW1-GigabitEthernet1/0/2]undo ip address

HRP_M[FW1]int g 1/0/3

HRP_M[FW1-GigabitEthernet1/0/3]ip address 1.1.1.1 24

HRP_M[FW1-GigabitEthernet1/0/3]undo ip address

FW2 激活防火墙物理接口

HRP_S[FW2]int g 1/0/2

HRP_S[FW2-GigabitEthernet1/0/2]ip add 1.1.1.1 24

HRP_S[FW2-GigabitEthernet1/0/2]undo ip address

HRP_S[FW2-GigabitEthernet1/0/2]int g 1/0/3

HRP_S[FW2-GigabitEthernet1/0/3]ip add 1.1.1.1 24.

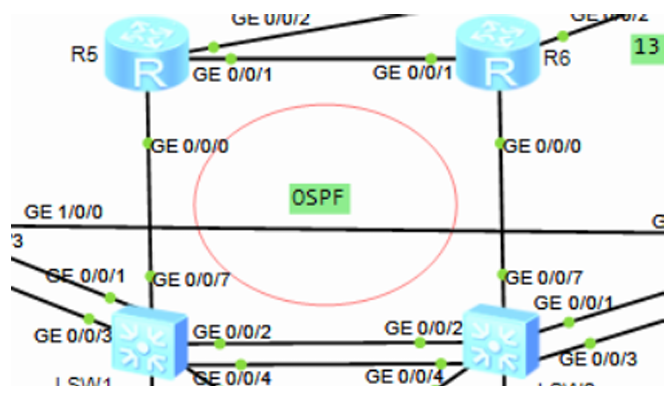

HRP_S[FW2-GigabitEthernet1/0/3]undo ip add4.核心交换机到边界路由器配置

VLAN 规划

SW1-SW2:VLAN 201 --- 10.20.1.0/24

SW1-R5:VLAN 105 --- 10.10.5.0/24

SW2-R6:VLAN 206 --- 10.20.6.0/24

R5-R6:10.56.0.0/24SW1

[sw1]vlan batch 201 105 // 创建 VLAN 201 和 VLAN 105

[sw1-GigabitEthernet0/0/7]port link-type access // 将接口设置为 Access 模式

[sw1-GigabitEthernet0/0/7]port default vlan 105 // 配置接口默认 VLAN 为 105

[sw1-GigabitEthernet0/0/7]undo stp enable // 关闭该接口的生成树协议

[sw1-GigabitEthernet0/0/2]port trunk allow-pass vlan 201 // 配置 Trunk 接口允许通过 VLAN 201

[sw1-Vlanif105]ip address 10.10.5.1 255.255.255.0 // 配置 VLANIF 105 接口 IP 地址为 10.10.5.1/24

[sw1-Vlanif201]ip address 10.20.1.1 255.255.255.0 // 配置 VLANIF 201 接口 IP 地址为 10.20.1.1/24

[sw1]ospf 2 router-id 1.1.1.1 // 启动 OSPF 进程 2,设置 Router ID 为 1.1.1.1

[sw1-ospf-2-area-0.0.0.0]network 10.10.5.1 0.0.0.0 // 在 OSPF 区域 0 发布 10.10.5.1/32 网络

[sw1-ospf-2-area-0.0.0.0]network 10.20.1.1 0.0.0.0 // 在 OSPF 区域 0 发布 10.20.1.1/32 网络SW2

[sw2]vlan batch 201 206 // 创建 VLAN 201 和 VLAN 206

[sw2-GigabitEthernet0/0/7]port default vlan 206 // 将接口加入 VLAN 206

[sw2-GigabitEthernet0/0/7]undo stp enable // 关闭接口的生成树协议

[sw2-GigabitEthernet0/0/2]port trunk allow-pass vlan 201 // 配置 Trunk 接口允许通过 VLAN 201

[sw2-Vlanif201]ip address 10.20.1.2 255.255.255.0 // 配置 VLANIF 201 接口 IP 地址为 10.20.1.2/24

[sw2-Vlanif206]ip address 10.20.6.2 255.255.255.0 // 配置 VLANIF 206 接口 IP 地址为 10.20.6.2/24

[sw2]ospf 2 router-id 2.2.2.2 // 启动 OSPF 进程 2,Router ID 设置为 2.2.2.2

[sw2-ospf-2-area-0.0.0.0]network 10.20.6.2 0.0.0.0 // 在 OSPF 区域 0 发布 10.20.6.2/32 网络

[sw2-ospf-2-area-0.0.0.0]network 10.20.1.2 0.0.0.0 // 在 OSPF 区域 0 发布 10.20.1.2/32 网络R5

[r5]int g 0/0/0 // 进入 GigabitEthernet0/0/0 接口视图

[r5-GigabitEthernet0/0/0]ip add 10.10.5.5 24 // 为接口配置 IP 地址 10.10.5.5/24

[r5-GigabitEthernet0/0/0]int g 0/0/1 // 进入 GigabitEthernet0/0/1 接口视图

[r5-GigabitEthernet0/0/1]ip add 10.56.0.5 24 // 为接口配置 IP 地址 10.56.0.5/24

[r5]ospf 2 router-id 5.5.5.5 // 启动 OSPF 进程 2,并设置 Router ID 为 5.5.5.5

[r5-ospf-2]a 0 // 进入 OSPF area 0.0.0.0

[r5-ospf-2-area-0.0.0.0]network 10.56.0.5 0.0.0.0 // 将 10.56.0.5 对应网段加入 OSPF

[r5-ospf-2-area-0.0.0.0]network 10.10.5.5 0.0.0.0 // 将 10.10.5.5 对应网段加入 OSPF

[r5]int g 0/0/2 // 进入 R5 的 GigabitEthernet0/0/2 接口配置模式

[r5-GigabitEthernet0/0/2]ip add 12.0.0.5 24 // 配置接口 IP 地址为 12.0.0.5,子网掩码 24

[r5-GigabitEthernet0/0/2]q // 退出接口配置模式

[r5]ip route-static 0.0.0.0 0 12.0.0.100 // 配置一条缺省静态路由,下一跳为 12.0.0.100

[r5]ospf 2 // 启动 OSPF 进程 2

[r5-ospf-2]default-route-advertise // 将缺省路由通告到 OSPF 网络中

[r5]acl 2000 // 创建编号为2000的基本ACL

[r5-acl-basic-2000]rule permit source 192.168.0.0 0.0.255.255 // 允许源地址192.168.0.0/16的流量

[r5]int g 0/0/2 // 进入GigabitEthernet0/0/2接口视图

[r5-GigabitEthernet0/0/2]nat outbound 2000 // 在接口上应用ACL 2000的NAT出站规则

R6

[r6]int g 0/0/0 // 进入 GigabitEthernet0/0/0 接口视图

[r6-GigabitEthernet0/0/0]ip add 10.20.6.6 24 // 配置 IP 地址 10.20.6.6/24

[r6-GigabitEthernet0/0/0]int g 0/0/1 // 进入 GigabitEthernet0/0/1 接口视图

[r6-GigabitEthernet0/0/1]ip add 10.56.0.6 24 // 配置 IP 地址 10.56.0.6/24

[r6]ospf 2 router-id 6.6.6.6 // 启动 OSPF 进程 2,并设置 Router ID 为 6.6.6.6

[r6-ospf-2]a 0 // 进入 OSPF area 0.0.0.0

[r6-ospf-2-area-0.0.0.0]network 10.20.6.6 0.0.0.0 // 将 10.20.6.6 对应网段加入 OSPF

[r6-ospf-2-area-0.0.0.0]network 10.56.0.6 0.0.0.0 // 将 10.56.0.6 对应网段加入 OSPF

[r6]int g 0/0/2 // 进入GigabitEthernet0/0/2接口视图

[r6-GigabitEthernet0/0/2]ip add 13.0.0.6 24 // 配置接口IP地址13.0.0.6/24

[r6]ip route-static 0.0.0.0 0 13.0.0.100 // 配置静态默认路由,下一跳为13.0.0.100

[r6]ospf 2 // 创建并进入OSPF进程2

[r6-ospf-2]default-route-advertise // 在OSPF中发布默认路由

[r6]acl 2000 // 创建编号为2000的基本ACL

[r6-acl-basic-2000]rule permit source 192.168.0.0 0.0.255.255 // 允许源地址192.168.0.0/16的流量

[r6]int g 0/0/2 // 进入GigabitEthernet0/0/2接口视图

[r6-GigabitEthernet0/0/2]nat outbound 2000 // 在接口上应用ACL 2000的NAT出站规则ISP

[ISP]int g 0/0/0 // 进入GigabitEthernet0/0/0接口视图

[ISP-GigabitEthernet0/0/0]ip add 12.0.0.100 24 // 配置接口IP地址12.0.0.100/24

[ISP-GigabitEthernet0/0/0]int g 0/0/1 // 进入GigabitEthernet0/0/1接口视图

[ISP-GigabitEthernet0/0/1]ip add 13.0.0.100 24 // 配置接口IP地址13.0.0.100/24

[ISP]interface LoopBack 0 // 创建并进入LoopBack 0接口

[ISP-LoopBack0]ip address 100.1.1.1 24 // 配置LoopBack 0地址100.1.1.1/245.补充路由配置

SW1

[sw1]ospf 1

[sw1-ospf-1]default-route-advertise

[sw1]ospf 2

[sw1-ospf-2]import-route static SW2

[sw2]ospf 1

[sw2-ospf-1]de

[sw2-ospf-1]default-route-advertise

[sw2]ospf 2

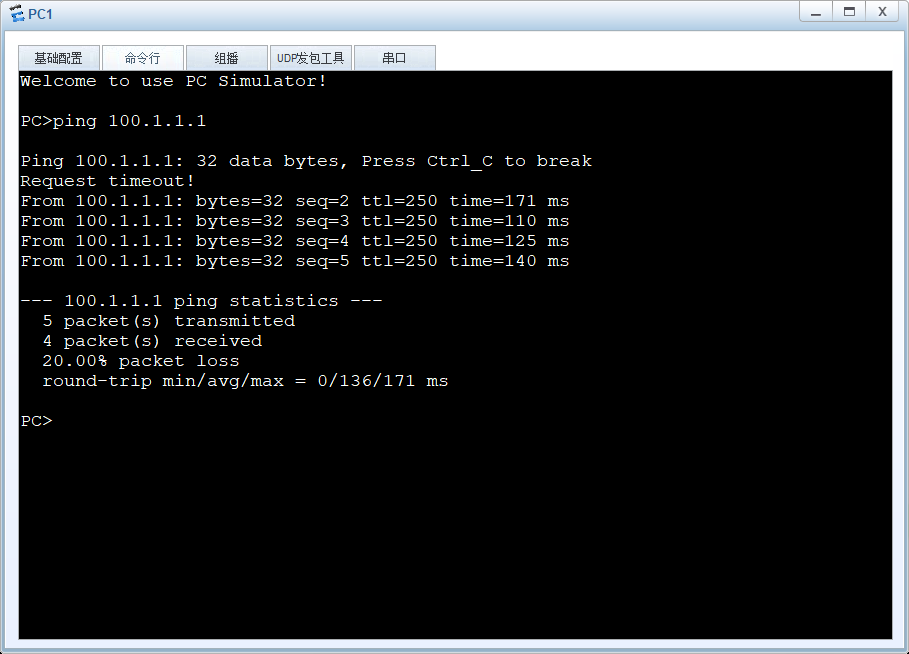

[sw2-ospf-2]import-route static 三、测试

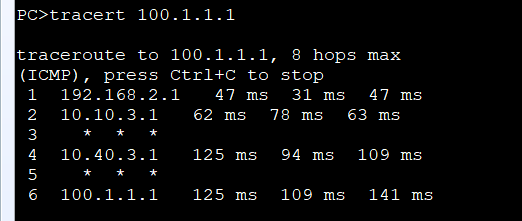

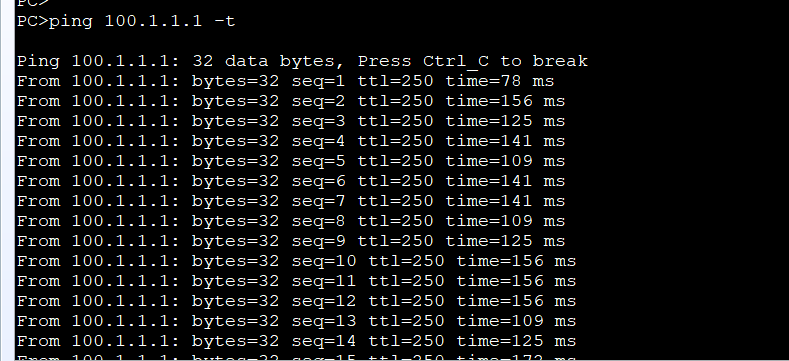

PC1 正常访问外网

流量路径

PC1 长 ping 外网

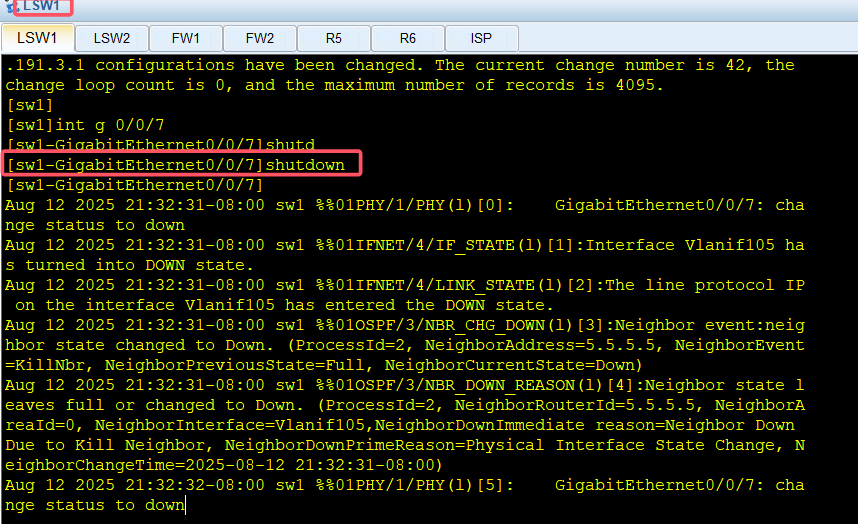

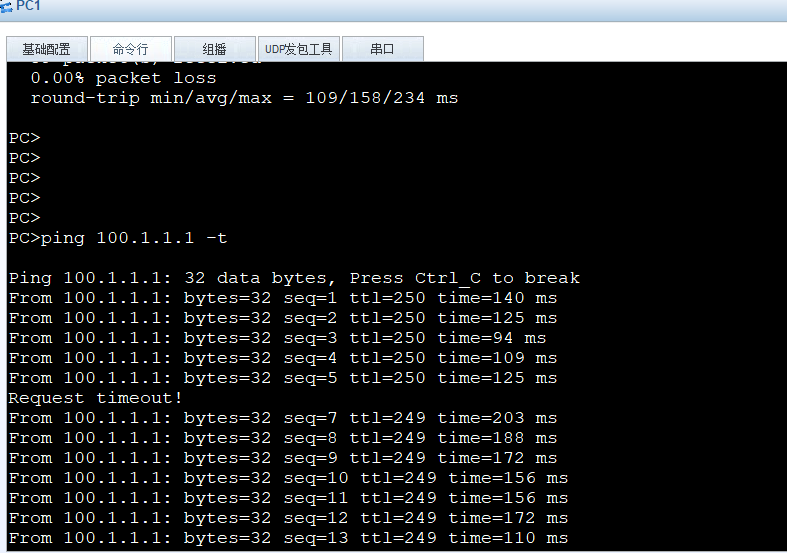

此时关闭 SW10/0/7 接口

流量继续正常发送

标签:#网络运维

©

版权声明:本文采用 CC BY-NC-SA 4.0 协议授权,转载请注明出处并保留原始链接。

原文链接:https://www.jerrygao.cn//blog/E998B2E781ABE5A299E58F8CE69CBAE783ADE5A487E9858DE7BDAE-E69781E68C82E8B49FE8BDBDE58886E68B85E7BB84E7BD91E59CBAE699AF

评论 0

💬

还没有评论,成为第一个留言的人吧!