一、前期准备

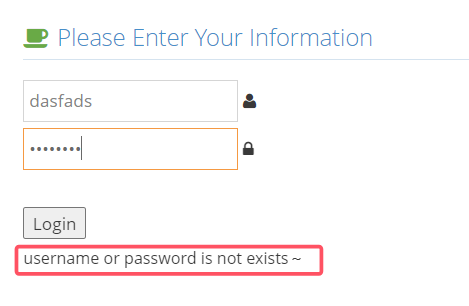

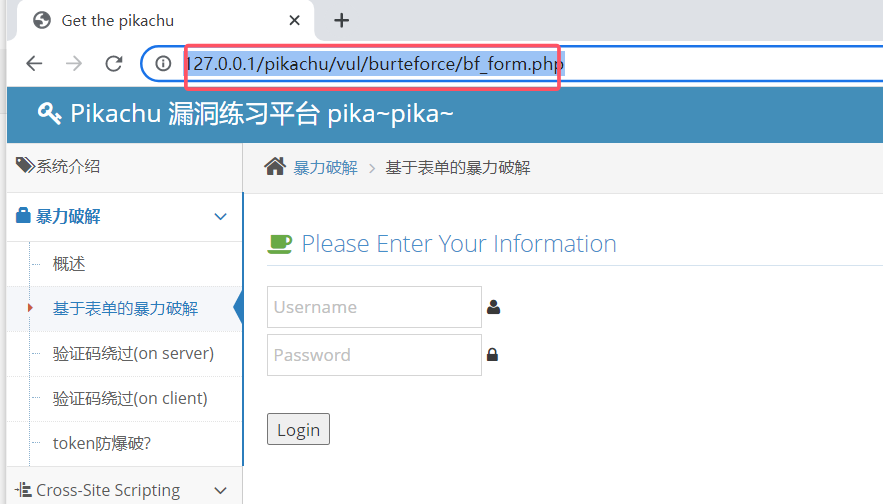

先来到登录页面,随机输入账号密码,查看错误提示

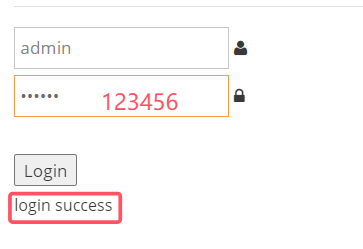

再输入正确的用户名密码,查看登录提示

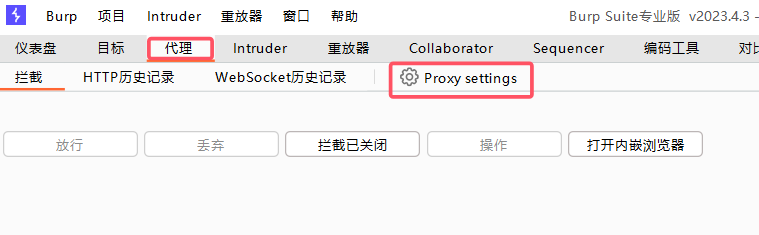

二、报文拦截

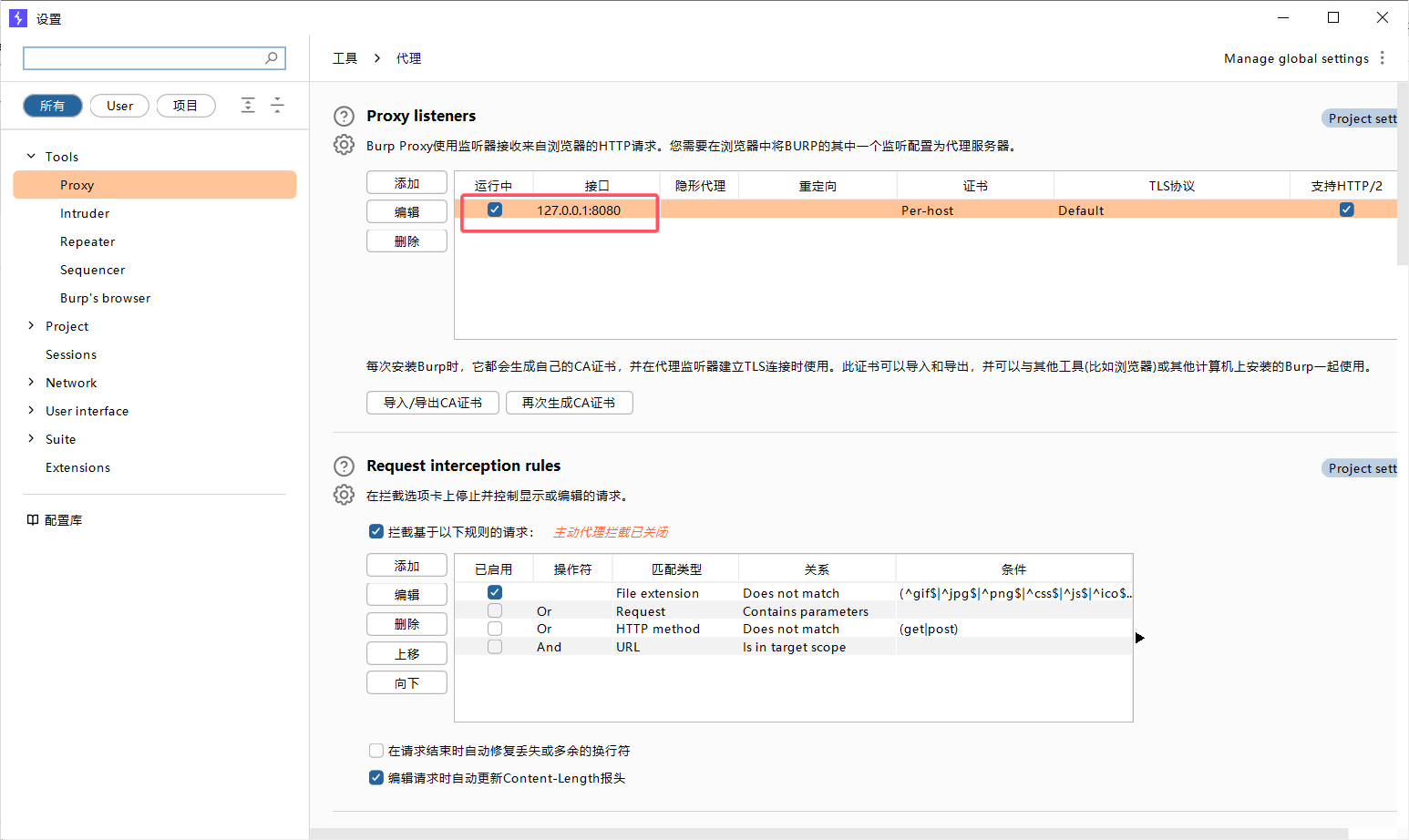

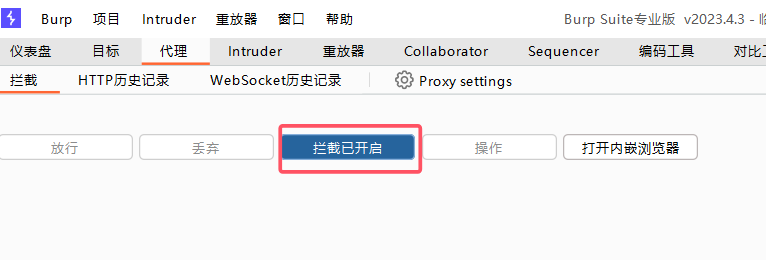

BP 代理界面,进入代理设置,端口设置为 8080

打开浏览器,访问要拦截的页面

随后开启拦截

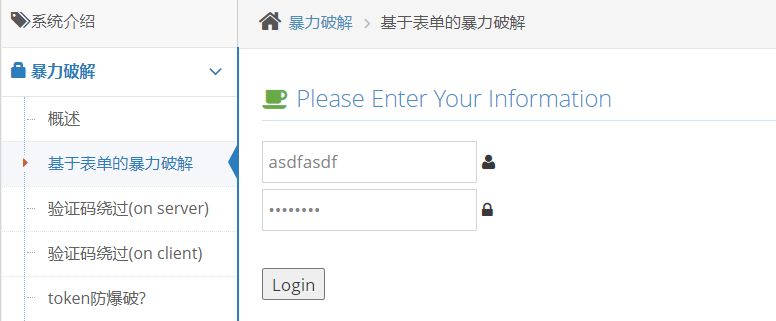

在登录页面随机输入用户名和密码

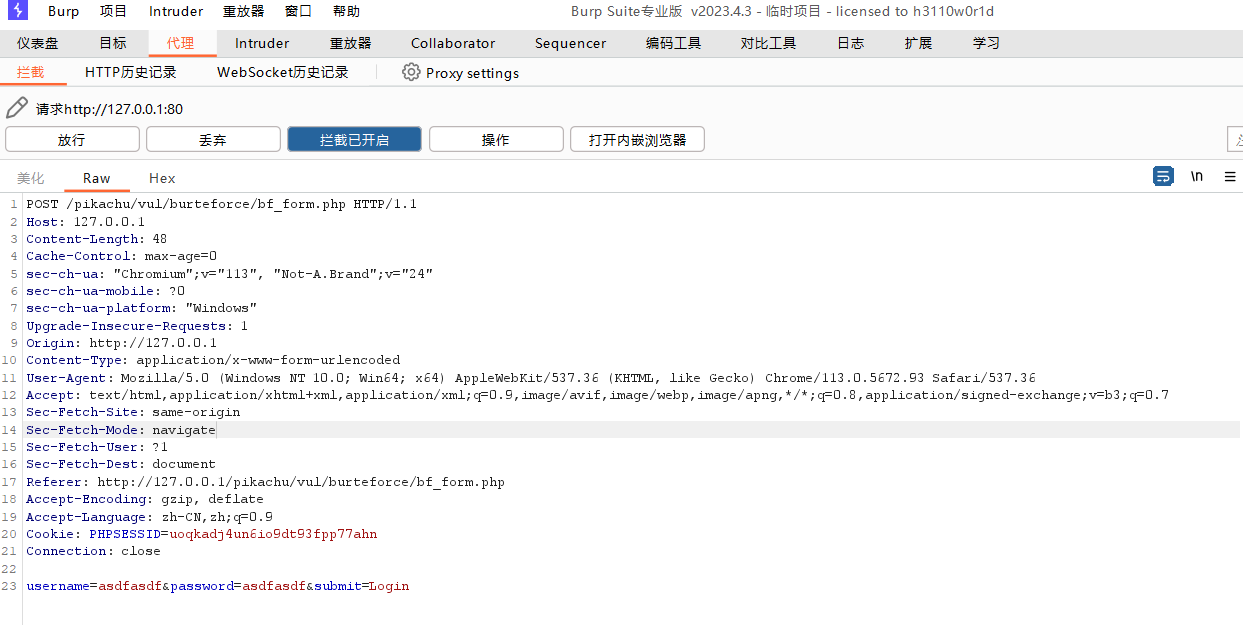

回到 BP,发现拦截成功

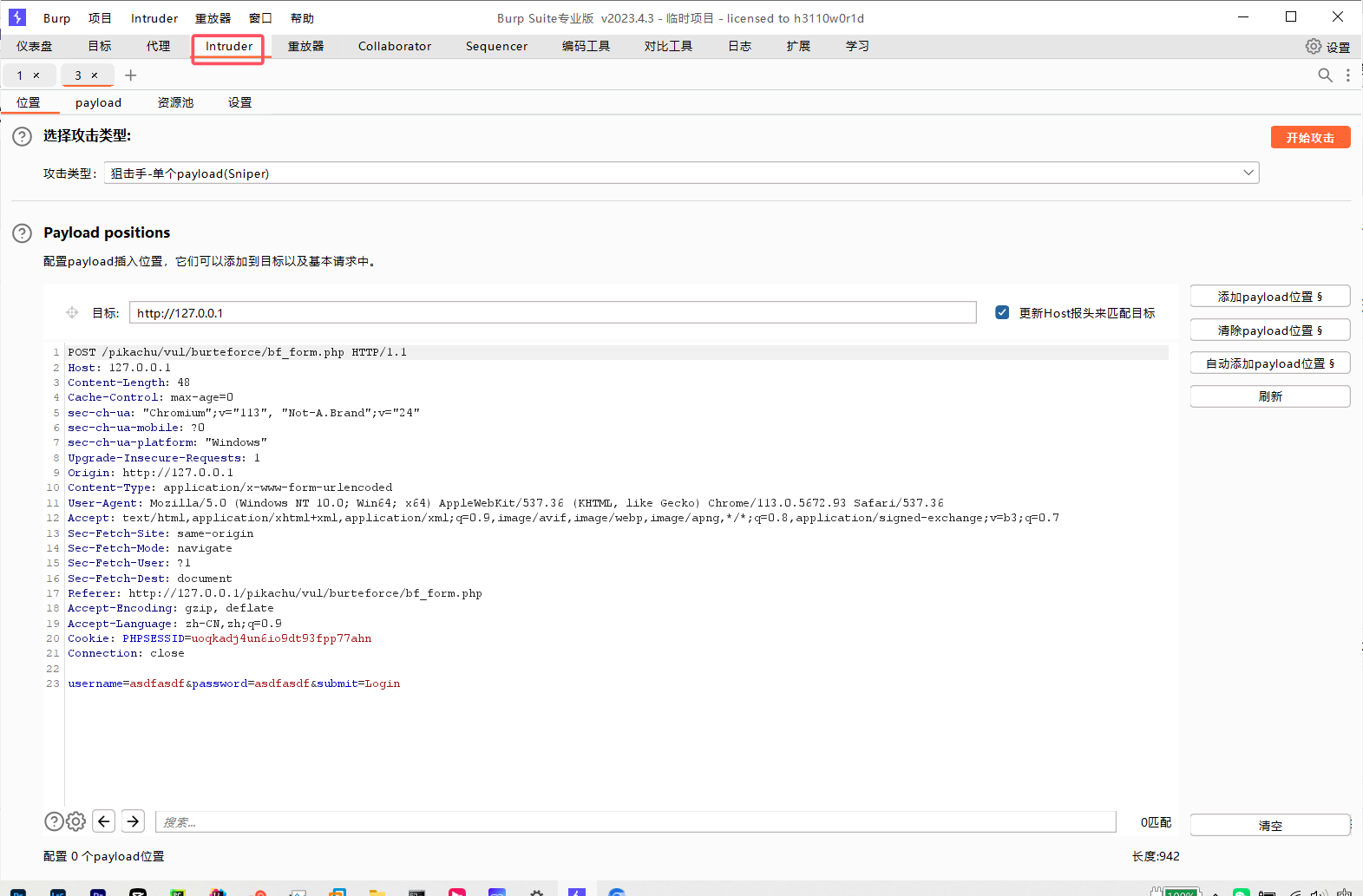

随后将拦截的报文右键发送到 Intruder 并关闭拦截

三、使用 Intruder 进行破解

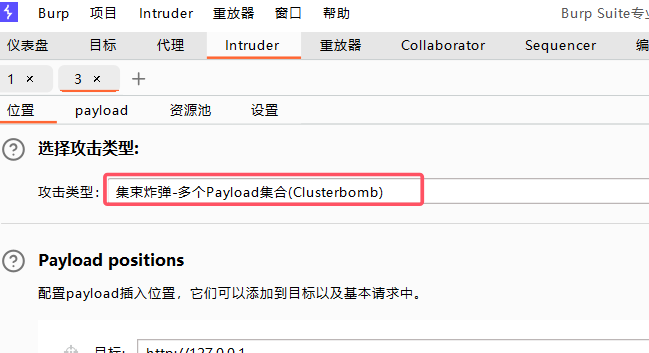

将攻击类型切换为“ClusterBomb”,即字典交叉遍历,以便测试 payload 组合的所有排列

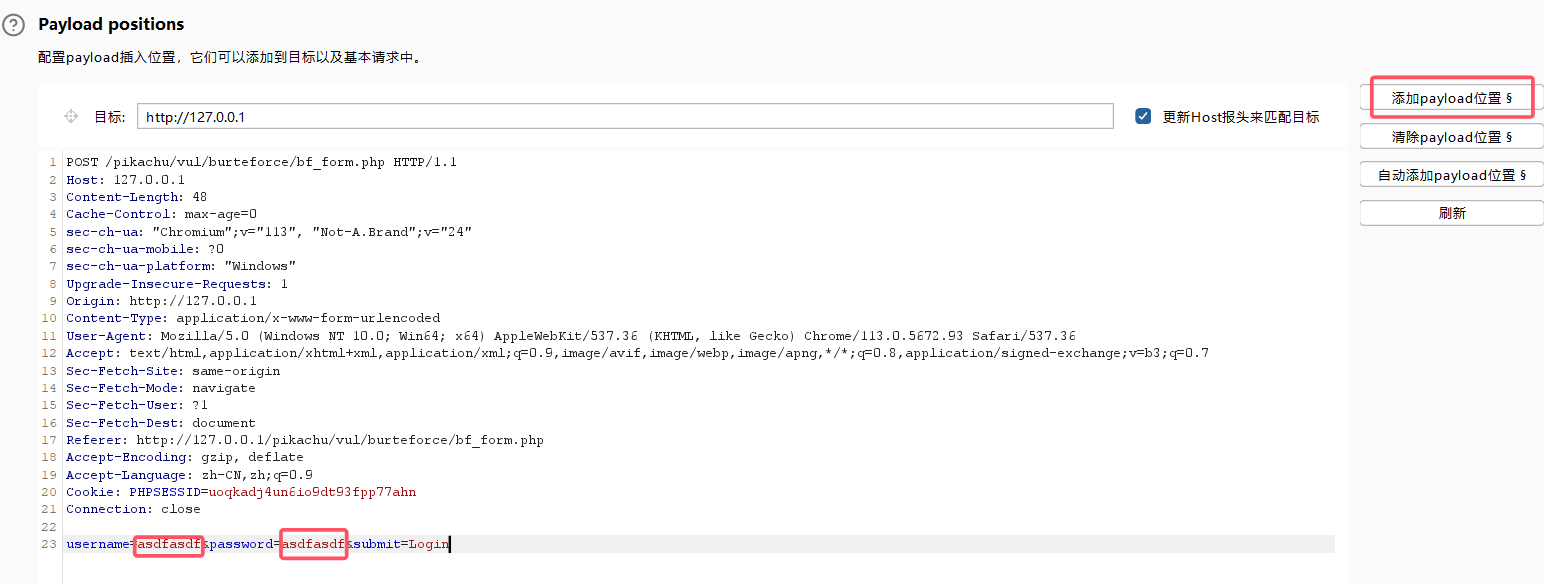

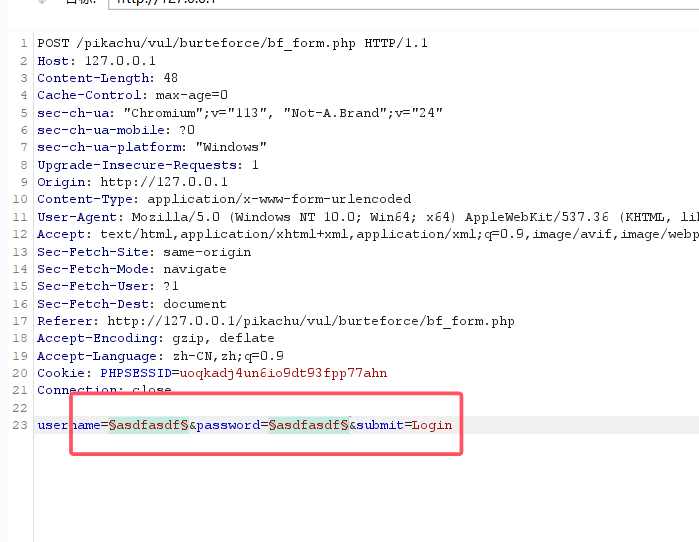

在报文对应的用户名密码位置添加 payload 变量符号

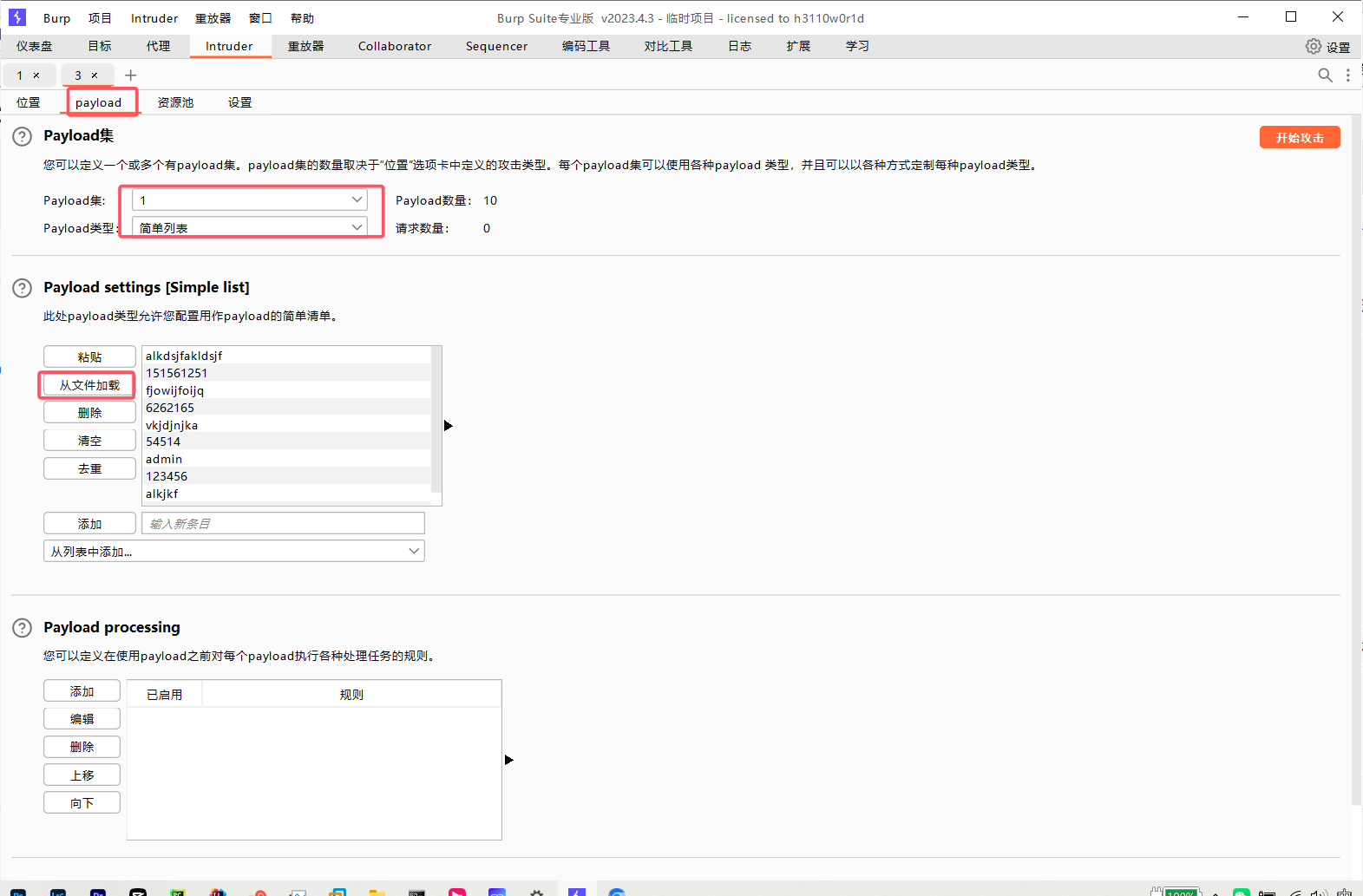

随后进入 payload 页面,先设置第一个 payload 集,从文件加载事先准备好的字典

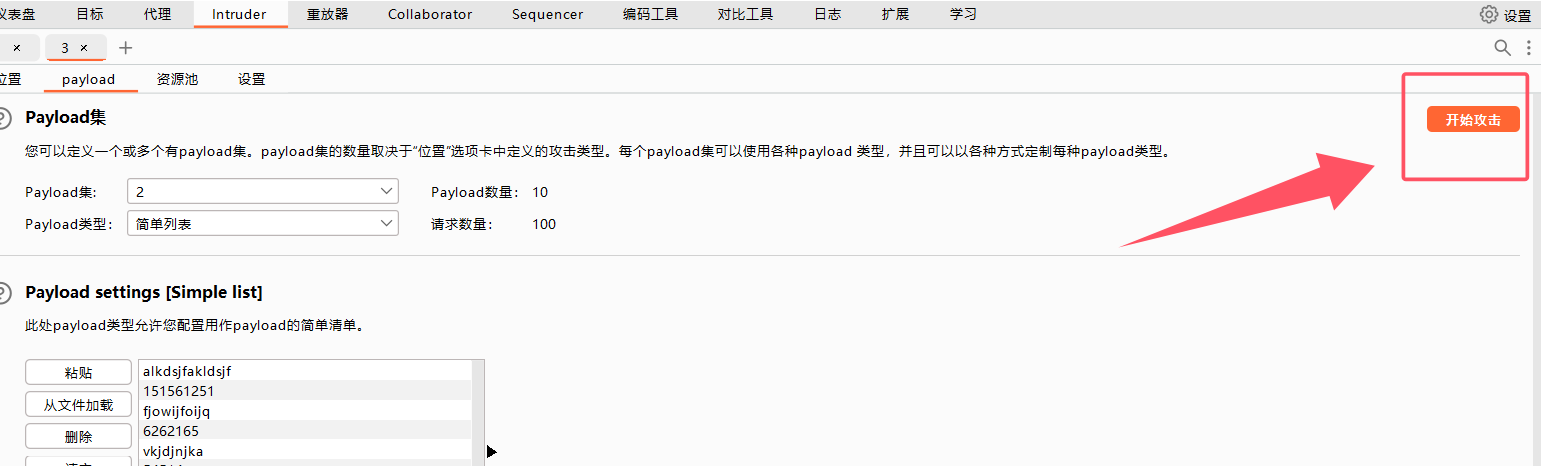

同理,设置第二个 payload 集,加载相同字典

随后开始攻击

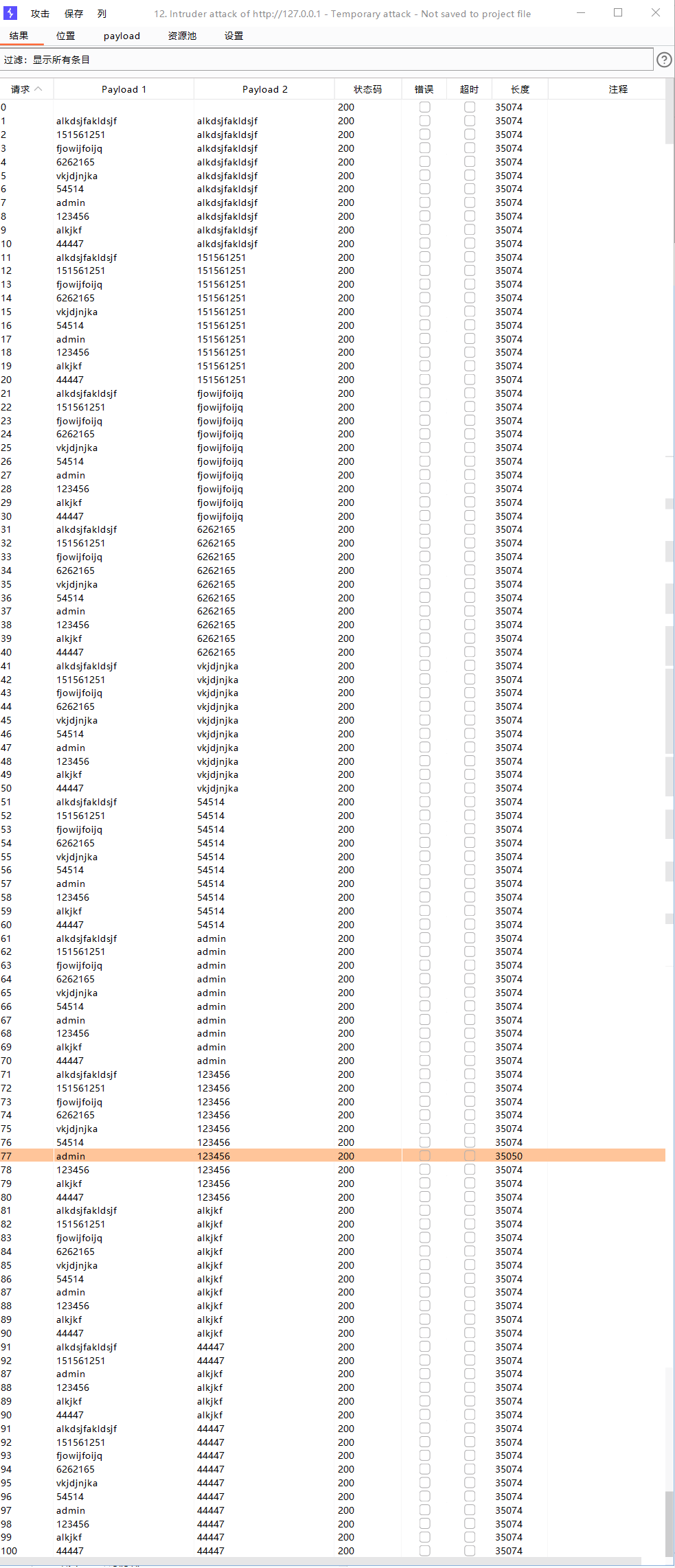

检查报文长度,发现只有一个报文长度与其他不一致

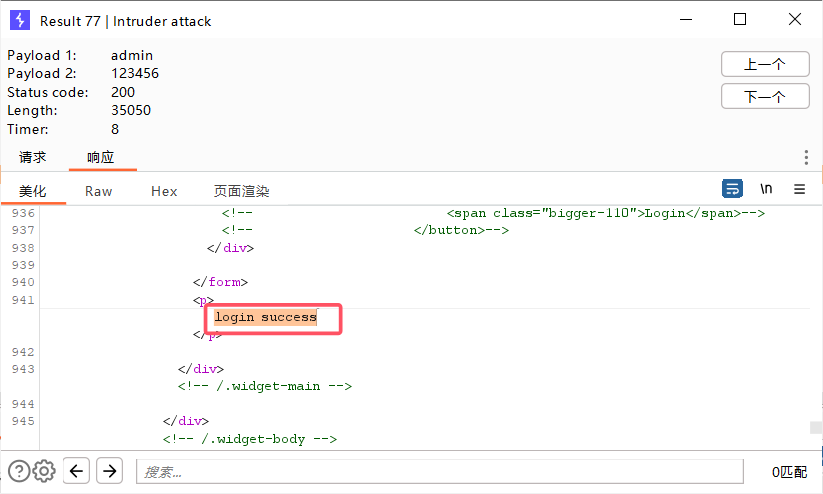

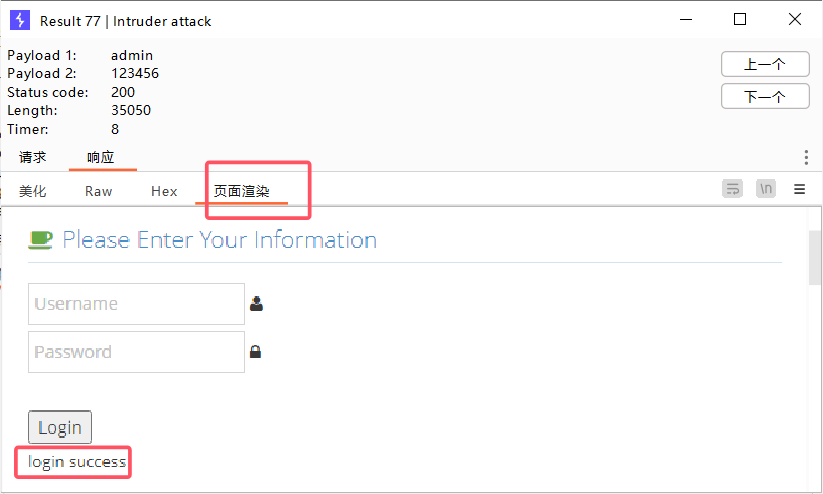

双击查看该报文,可以发现登录成功字样

也可通过页面渲染,直观查看

至此,暴力破解成功,用户名为 admin,密码为 123456

标签:#靶场

©

版权声明:本文采用 CC BY-NC-SA 4.0 协议授权,转载请注明出处并保留原始链接。

原文链接:https://www.jerrygao.cn//blog/E4BDBFE794A8burp-suiteE69AB4E58A9BE7A0B4E8A7A3pikachuE799BBE5BD95E5AF86E7A081

评论 0

💬

还没有评论,成为第一个留言的人吧!